Презентация была опубликована 7 лет назад пользователемЗахар Чечуков

Похожие презентации

Презентация на тему: » Сравнительный анализ продуктов и решений ViPNet c другими средствами защиты информации отечественных производителей.» — Транскрипт:

1 Сравнительный анализ продуктов и решений ViPNet c другими средствами защиты информации отечественных производителей

4 Кто попал в список сравниваемых с ViPNet?

7 В комплект поставки ПК «CSP VPN Gate» включен программный ̆ модуль, реализующий ̆ международные стандарты шифрования и хэширования. Данныи ̆ программный ̆ модуль не является частью сертифицированного СКЗИ «CSP VPN Gate» и может применяться только для плавной ̆ миграции всех взаимодеи ̆ ствующих устрой ̆ ств с ранее выпущенных версии ̆ «CSP VPN Gate». После осуществления миграции данные ̆ программный ̆ модуль запрещается использовать и его следует деинсталлировать Всё в эксплуатационной документации на S-Terra говорит о том, что ни с какими решениями от Cisco продукты S-Terra не могут быть интегрированы

9 1. В одну VPN-сеть можно подключить не более 500 АПКШ. Две VPN-сети объединить друг с другом невозможно; 2. Отсутствует система удалённой работы с ключами; 3. Невозможно объединить локальные сети с пересекающейся IP-адресацией; 4. Невозможно использовать в сетях с динамически распределяемой IP-адресацией (DHCP); 5. Существуют сложности при работе через различные устройства NAT/PAT, медленных каналах связи (GRPS, EDGE) и каналах с большой задержкой (спутниковые).

10 Что с поддержкой ОС на серверной части? Решение Что используется ViPNet Coordinator любые версии Windows Linux ПАК на базе Linux CSP VPN Gate ПАК на базе RedHat Linux или Solaris АПКШ КонтинентПАК на базе FreeBSD Крипто-Про CSPнет Устаревшие ОС!

11 Что с поддержкой ОС на клиентской части? Решение Windows 32- bit/64-bit Linux ViPNet Clientлюбые версии да CSP VPN ClientXP, Vista/нет-нет Континент АПXP, Vista/ нет-нет Крипто-Про CSPлюбые версии нет

12 РешениеКС1КС2КС3 ViPNet Client+++ CSP VPN Client++- Континент++- Крипто-Про CSP+++/- Сертификация СКЗИ

13 РешениеФСТЭКФСБ ViPNet3-ий 4-ый S-Terraнет (в 3.1)нет Континент 3-ий 4-ый Крипто-Про CSPнет Сертификация МЭ

14 РешениеФСТЭК ViPNetК1 S-TerraК1 Континент К1 для АПКШ и К3 для клиента Крипто-Про? ИСПДн Странно…

15 Firewall везде Wi-Fi, WiMax, EDGE/3G, …. «клиент-клиент» ПО + ПАК-и качественный VPN-клиент Где преимущества ViPNet?

Опыт внедрения криптошлюзов ViPNet в ЕРИС

Коротко о ЕРИС

ЕРИС (Единый Радиологический Информационный Сервис) представляет собой информационную систему, объединяющую высокотехнологичную медицинскую технику, рабочие места рентгенологов и единый архив диагностических изображений. В настоящее время ЕРИС объединяет магнитно-резонансные, цифровые аппараты классического рентгена, аппараты для проведения флюорографии и компьютерные томографы в 64 поликлиниках города Москвы, включая амбулаторные учреждения Зеленограда.

Основные задачи ЕРИС — повысить эффективность лучевой диагностики в Москве, создать единую сеть, объединяющую диагностическую аппаратуру, обеспечить современную и надежную систему хранения получаемых в результате исследований изображений, описаний и заключений.

Необходимость применения криптошлюзов

Так как в информационной системе ЕРИС обрабатываются персональные данные пациентов, то необходимо выполнять требования ФЗ-152 «О персональных данных» и подзаконных актов, связанных с этим законом. Одним из требований по защите персональных данных является организация защищенных каналов связи с помощью средств криптографической защиты информации (СКЗИ). В соответствии с этим требованием мы приступили к проектированию системы защиты персональных данных в целом и СКЗИ в частности.

Критерии выбора, схема тестирования, пилот, финальный выбор

Нашей компании Элефус Заказчик в лице компании Лаваль выдвинул ряд требований, которым должны были соответствовать СКЗИ, среди них основные:

Схема тестирования была следующая:

Рисунок 1 — Схема тестирования

В ходе тестирования передавались снимки трех типов: КТ, ММГ, ПЭТКТ (они отличаются размерами файлов, частотой взаимодействия клиент-сервер), различные варианты снимков позволили смоделировать различные типы нагрузок на криптошлюзы. Замеры задержек и скорость в канале производились программами WinMTR и iperf3.

По результатам тестирования Континент и ViPNet оказались в лидерах, их результаты были сопоставимы, КриптоПро отставал незначительно, а МагПро сильно влиял как на скорость, так и на задержки в канале.

Дальше после взаимодействия с вендорами Заказчиком было принято финальное решение в пользу ViPNet. Оставим финальный выбор за скобками данной статьи, с технической точки зрения Континент и ViPNet практически одинаковые.

ИнфоТеКС (производитель ViPNet) предоставил для пилотного тестирования следующее оборудование:

Как внедряли? Схема, сложности, преднастройка

К внедрению нам необходимо было подойти с особой тщательностью. Как я говорил выше, медицинские работники радиологических кабинетов постоянно загружены, поэтому на внедрение СКЗИ на объекте нам отводилось 15 минут. Внедрение мы проводили совместно с инженерами Лаваль, которые хорошо знали местное оборудование.

Внедрение состояло из следующих этапов:

Мониторинг. Нагрузка на процессор, оперативную память, сеть

Дальше мы покажем скриншоты из системы мониторинга, где можно посмотреть нагрузки на оборудование отдельно за полгода и отдельно за один рабочий день (ЦП, ОЗУ, сеть). Названия сетевых устройств скрыты, с точки зрения смысловой нагрузки это ни на что не влияет.

Нагрузка на ЦП

Рисунок 2 — Загрузка ЦП за полгода HW1000

Рисунок 3 — Загрузка ЦП за 1 день HW1000

Рисунок 4 — Загрузка ЦП за полгода HW50

Рисунок 5 — Загрузка ЦП за 1 день HW50

Нагрузка на оперативную память

Рисунок 6 — Загрузка ОЗУ за полгода HW1000

Рисунок 7 — Загрузка ОЗУ за 1 день HW1000

Рисунок 8 — Загрузка ОЗУ за полгода HW50

Рисунок 9 — Загрузка ОЗУ за 1день HW50

Нагрузки на сеть

Рисунок 10 — Загрузка сеть за полгода HW1000

Рисунок 11 — Загрузка сеть за 1 день HW1000

Рисунок 12 — Загрузка сеть за полгода HW50

Рисунок 13 — Загрузка сеть за 1 день HW50

Рассказываем про государственные защищенные сервисы и сети

Знаете ли вы, что многим компаниям для публикации банальных новостей на своём сайте надо подключаться к специальной защищённой сети, и только через неё постить котят в соцсетях размещать актуальную информацию. Это касается, в первую очередь, государственных организаций. В качестве примера приведём МЧС или администрацию любого города. Любая новость на их ресурсе публикуется через защищённые каналы связи. Точнее, должна публиковаться, поскольку ещё не все успели к ним подключиться. И всё это курируется ФСО. Выглядит это примерно так:

В России существует несколько тысяч таких защищённых каналов. Описывать каждый мы не будем, просто коротко опишем наиболее интересные государственные сети. Также напомним, что Cloud4Y выполняет подключение клиентов к таким защищённым сетям, в том числе сетям электронного правительства. Также возможно использование криптошлюзов ViPNet, «Континент» и других. Подробнее о решениях компании вы можете узнать у наших менеджеров.

Российский государственный сегмент сети Интернет — RSNet

Функционирует на базе телекоммуникационных сетей и систем российской части интернета, находящихся в ведении Федеральной службы охраны РФ (ФСО России). ФСО России определяет порядок использования и функционирования сети RSNet, а также регистрацию и выдачу участникам сети RSNet доменов третьего уровня домена GOV.RU и RSNET.RU.

Через сеть RSNet пользователи общедоступной сети Интернет получают доступ только к официальным материалам, относящимся к деятельности органов государственной власти РФ. Участником сети RSNet может являться орган государственной власти РФ, подведомственное подразделение или отдельное должностное лицо.

Для подключения участников к сети RSNet используются российские сертифицированные криптошлюзы на базе технологии ViPNet.

Приказ ФСО Российской Федерации от 07.09.2016 № 443 «Об утверждении Положения о российском государственном сегменте информационно-телекоммуникационной сети Интернет»

Закрытый сегмент передачи данных ЗСПД (военный интернет)

Военная коммуникационная система, не соединенная с глобальным интернетом. Все рабочие станции, подключенные к сети, работают исключительно с отечественным ПО, защищены от несанкционированного доступа и имеют соответствующие аттестаты безопасности.

ЗСПД функционирует на инфраструктуре, арендованной у Ростелеком и на распределённой инфраструктуре, принадлежащей Минобороны. К сети подключены территориально распределенные катастрофоустойчивые центры обработки данных ТрКЦОД, представляющие собой сегменты сети с собственной охраной, электроснабжением, системами охлаждения и пожарной безопасности. Вся передаваемая в сети и хранимая на серверах информация шифруется отечественными алгоритмами и оборудованием.

В ЗСПД функционируют различные сервисы, включая электронную почту с возможностью передачи секретной информации вплоть до грифа секретности «Особой важности». Основной информационный ресурс в СЗПД доступен по адресу mil.zs, под которым функционирует множество доменов третьего уровня. Смотреть эти сайты можно через компьютеры (работают на операционной системе МСВС — мобильной системе Вооруженных сил), которые сертифицированы службой защиты государственной тайны, также известной как Восьмое управление Генштаба. Подключение к этим компьютерам сторонних несертифицированных устройств (флеш-накопителей, принтеров, сканеров и т.д.) невозможно, при этом каждая попытка подключить купленную в магазине флешку контролируется специальным программным обеспечением и фиксируется

Для мониторинга и перенаправления потоками данных в режиме реального времени в ЗСПД функционирует единая система управления «Единый контур информационной безопасности»

Защищенная сеть передачи данных ЗСПД

В настоящий момент множество государственных учреждений создают собственные защищенные сети, функционирующие поверх общедоступного интернета. Для защиты и шифрования трафика используются сертифицированные криптошлюзы — обязательное требование для государственных информационных систем (ГИС) и критической информационной инфраструктуры (КИИ). Самые распространенные отечественные технологии в этом секторе — это линейка продуктов ViPNet компании Infotecs, комплексы шифрования «Континент» от компании «Код безопасности», шлюзы КриптоПро, шлюзы безопасности С-Терра и ряд других. Полный перечень сертифицированного криптооборудования можно посмотреть здесь.

Примерами таких СЗПД являются:

Защищенная сеть передачи данных электронного правительства

Оператором ЗСПД является ОАО Ростелеком, на него возложены функции поддержки и развития сети. Криптографическая защита каналов связи осуществляется с использованием криптооборудования ViPNet, Континент или C-Терра. Соответственно и подключение к ЗСПД возможно только с использованием этих криптошлюзов.

В этой ЗСПД участникам доступны множество сервисов и систем, входящих в инфраструктуру электронного правительства:

Единая система межведомственного электронного взаимодействия СМЭВ

Позволяет участникам сети осуществлять государственные и муниципальные услуг и функции в электронном виде. Участниками являются органы исполнительной власти, государственные фонды, многофункциональные центры, кредитные и иные организации. В сети участникам доступны так называемые виды сведений – структурированная информация об услугах и результатах оказания услуг, справочные сведения, реестры, классификаторы, и другие сведения.

Также через СМЭВ передаются документы и сведения о ходе выполнения запросов и результатах предоставления услуг на единый портал государственных услуг ЕПГУ (Госуслуги).

Оператором защищенной сети передачи данных ЗСПД, в которой функционирует СМЭВ, является Ростелеком. Обеспечение функционирования сети и качественное взаимодействие информационных систем, входящих в СМЭВ, возложено на Ситуационный центр.

Единая система идентификации и аутентификации ЕСИА

Федеральная государственная информационная система, предназначена для упрощенной идентификации пользователей-получателей электронных государственных и муниципальных услуг, услуг кредитных и иных организаций. Функционирует в защищенной сети передачи данных, поддерживаемой Ростелеком.

Единая биометрическая система ЕБС

Предназначена для удаленной идентификации граждан по биометрическим образцам для получения электронных услуг. Система работает совместно с системой ЕСИА и использует для идентификации лицо и голос гражданина. Разработкой и поддержкой системы занимается Ростелеком.

Единая государственная информационная система в сфере здравоохранения ЕГИСЗ

Предназначена для объединения медицинских организаций, территориальных органов управления здравоохранения и фондов ОМС и страхования в единую корпоративную сеть. Сеть имеет в своем составе подсистему защищенной сети передачи данных ЗСПД. Оператором системы и ЗСПД также является ПАО Ростелеком. В системе доступно множество сервисов: электронная медицинская карта пациента, электронная регистратура, специализированные регистры пациентов и медработников, телемедицинские консультации и другие.

Также существует множество других защищенных сетей, менее популярных и более специализированных. Если вам интересно, в будущем можем рассказать что-нибудь и про них. Список сайтов, которые используют защищённые сети и про которые знает Гугл, вы можете посмотреть здесь. Спасибо за внимание!

Что ещё интересного есть в блоге Cloud4Y

Подписывайтесь на наш Telegram-канал, чтобы не пропустить очередную статью. Пишем не чаще двух раз в неделю и только по делу

ViPNet в деталях: разбираемся с особенностями криптошлюза

Для начала разберемся, как это все работает. Итак, координатор ViPNet выполняет несколько функций. Во-первых, это криптошлюз (КШ), который позволяет реализовать как Site-to-site, так и RA VPN. Во-вторых, он является сервером-маршрутизатором конвертов, содержащих зашифрованные служебные данные (справочники и ключи) или данные клиентских приложений (файловый обмен, деловая почта). Кстати, именно в справочниках хранятся файлы, содержащие информацию об объектах сети ViPNet, в том числе об их именах, идентификаторах, адресах, связях. Координатор также является источником служебной информации для своих клиентов.

Помимо этого, он может туннелировать трафик от компьютеров сети, где не установлено ПО ViPNet. Кстати, специалисты, работающие с этим решением, часто называют открытые хосты не «туннелируемыми узлами», а просто «туннелями». Это может сбить с толку инженеров, которые привыкли к другим VPN-решениям, где под туннелем подразумевают PtP-соединение между КШ.

В качестве протокола шифрования в ViPNet используется IPlir, также разработанный «Инфотексом». Для инкапсуляции трафика применяются транспортные протоколы IP/241 (если трафик не покидает широковещательный домен), UDP/55777 и TCP/80 (при недоступности UDP).

В концепции построения защищенных соединений лежат так называемые «связи», которые бывают двух типов. Первые (на уровне узлов) нужны для построения защищенного соединения между узлами, вторые (на уровне пользователей) необходимы для работы клиентских приложений. Но есть исключение: узлы администратора сети ViPNet требуют обоих типов связи.

Что же может в этой схеме пойти не так? Как показывает практика, особенностей работы действительно много, и далеко не все проблемы можно решить интуитивно, без «помощи зала», а что-то нужно просто принять как данность.

Координатор недоступен

«У нас недоступен координатор/клиент/туннель. Что делать?» – самый частый вопрос, с которым приходят новички при настройке ViPNet. Единственно верное действие в такой ситуации – включать регистрацию всего трафика на координаторах и смотреть в журнал IP-пакетов, который является важнейшим инструментом траблшутинга всевозможных сетевых проблем. Этот способ спасает в 80% случаев. Работа с журналом IP-пакетов также помогает лучше усвоить механизмы работы узлов ViPNet-сети.

Конверт не доставлен

Но журнал IP-пакетов, увы, бесполезен, когда речь заходит о конвертах. Они доставляются с помощью транспортного модуля (mftp), у которого есть свой журнал и своя очередь. Конверты по умолчанию передаются на «свой» координатор клиента (то есть тот, на котором зарегистрирован узел), и далее по межсерверным каналам, которые настроены между координаторами (то есть не напрямую по защищенному каналу). Значит, если вы захотите отправить письмо по деловой почте, то клиент упакует его в конверт и отправит сначала на свой координатор. Далее на пути могут быть еще несколько координаторов, и только после этого конверт попадет на узел адресата.

Из этого следуют два вывода. Во-первых, между клиентами не обязательно должна проверяться связь (по нажатию на F5 и соответствующей иконки в меню) для доставки конвертов. Во-вторых, если связь межу ними все-таки проверяется, это не гарантирует доставку, так как проблема может быть в одном из межсерверных каналов.

Диагностировать прохождение конвертов межсерверным каналам или между клиентом и координатором в неочевидных случаях можно с помощью журнала и очереди конвертов, а также логов на координаторе. Также транспортный модуль ViPNet-клиента можно настроить на прямую доставку конвертов, доставку через общую папку или SMTP/POP3 (но это совсем экзотичный вариант). Погружаться в эти настройки мы не будем.

Последствия перепрошивки

Проблемной может оказаться перепрошивка на актуальную версию старых железок, которые долго лежали, например, в качестве ЗИП. В процессе может появиться ошибка «unsupported hardware», которая сообщает либо о том, что у вас действительно неподдерживаемая аппаратная платформа устаревшей линейки G1 (это HW100 E1/E2 и HW1000 Q1), либо о проблемах в настройке BIOS или в некорректной информации, зашитой в DMI. Править ли самостоятельно DMI, каждый решает для себя сам, поскольку есть риск превратить оборудование в бесполезный «кирпич». С BIOS чуть проще: неверные настройки системы заключаются в выключенной функции HT (Hyper Threading) или выключенном режиме ACHI (Advanced Host Controller Interface) для HDD. Чтобы не гадать, в чем конкретно проблема, можно обратиться к флешке, с которой производится прошивка. На ней создаются файлы с диагностической информацией, в частности, в файле verbose.txt перечислены все поддерживаемые платформы с результатом сверки с вашей. Например, ошибка cpu::Vendor(#3)==’GenuineIntel’ 24 times => [Failed], скорее всего, сообщает о выключенном HT. Кстати, перепрошивку часто путают с обновлением, но это разные процессы. При обновлении сохраняются все настройки, а параметры, о которых было написано выше, не проверяются. А при перепрошивке вы возвращаетесь к заводским параметрам.

Неинформативные конфиги

Основным конфигурационным файлом HW является «iplir.conf», однако он не всегда отражает текущие параметры. Дело в том, что в момент загрузки драйвера IPlir происходит интерпретация этого конфига в соответствии с заложенной логикой, и не вся информация может быть загружена в драйвер (например, при наличии конфликтов IP-адресов). Инженеры, работавшие с программным координатором для Linux, наверняка знают о существовании команды «iplirdiag», которая отображает текущие настройки узлов, прогруженные в драйвер. В HW эта команда также присутствует в режиме «admin escape».

Немного остановимся на режиме «admin escape». По сути это выход из ViPNet shell в bash. Тут я солидарен с вендором, который рекомендует использовать данный режим только для диагностики и вносить какие-либо модификации только под присмотром техподдержки вендора. Это вам не обычный Debian, здесь любое неосторожное движение может вывести из строя ОС, защитные механизмы которой воспримут вашу «самодеятельность» как потенциальную угрозу. В связке с заблокированным по умолчанию BIOS это обрекает вас на негарантийный (читай «дорогой») ремонт.

(Un)split tunneling

Еще один факт, который знают далеко не все: по умолчанию ViPNet-клиент работает в режиме split tunnel (когда можно указать, какой трафик заворачивать в туннель, а какой нет). У ViPNet существует технология «Открытого Интернета» (позже переименована в «Защищенный интернет-шлюз»). Многие ошибочно приписывают этот функционал координатору, а не клиенту. На клиенте, который зарегистрирован за координатором с такой функцией, создается два набора предустановленных фильтров. Первый разрешает взаимодействие только с самим координатором и его туннелями, второй – с остальными объектами, но запрещает доступ к координатору ОИ и его туннелям. Причем, согласно концепции вендора, в первом случае координатор должен либо туннелировать прокси-сервер, либо сам являться прокси-сервером. Служебный трафик, а также прием и передача конвертов (как служебных, так и приложений), работают в любой конфигурации.

Служебные порты и TCP-туннель

Однажды я столкнулся с приложением, которое ни в какую не хотело работать через координатор. Так я узнал, что у координатора есть служебные порты, по которым незашифрованный трафик блокируется без возможности какой-либо настройки. К ним относятся UDP/2046,2048,2050 (базовые службы ViPNet), TCP/2047,5100,10092 (для работы ViPNet Statewatcher) и TCP/5000-5003 (MFTP). Тут подвела функции TCP-туннеля. Не секрет, что провайдеры любят фильтровать высокие порты UDP, поэтому администраторы, стремясь улучшить доступность своих КШ, включают функцию TCP-туннеля. Ресурсы в зоне DMZ (по порту TCP-туннеля) при этом становятся недоступны. Это происходит из-за того, что порт TCP-туннеля также становится служебным, и никакие правила межсетевых экранов и NAT (Network Address Translation) на него уже не действуют. Затрудняет диагностику тот факт, что данный трафик не регистрируется в журнале IP-пакетов, как будто его вовсе нет.

Замена координатора

Рано или поздно встает вопрос о замене координатора на более производительный или временный вариант. Например, замена HW1000 на HW2000 или программного координатора – на ПАК и наоборот. Сложность заключается в том, что у каждого исполнения своя «роль» в ЦУС (Центре управления сетью). Как правильно изменить роль, не потеряв связность? Сначала в ЦУС меняем роль на новую, формируем справочники, но не отправляем(!) их. Затем в УКЦ выпускаем новый DST-файл и проводим инициализацию нового Координатора. После производим замену и, убедившись, что все взаимодействия работоспособны, отправляем справочники.

Кластеризация и сбой ноды

Горячий резерв – это must have для любой крупной площадки, поэтому на них всегда закупался кластер старших моделей (HW1000, HW2000, HW5000). Однако создание кластера из более компактных криптошлюзов (HW50 и HW100) было невозможно из-за лицензионной политики вендора. В итоге владельцам небольших площадок приходилось серьезно переплачивать и покупать HW1000 (ну, или никакой отказоустойчивости). В этом году вендор, наконец, сделал дополнительные лицензии и для младших моделей координаторов. Так что с выходом версий 4.2.x появилась возможность собирать в кластер и их.

При первичной настройке кластера можно серьезно сэкономить время, не настраивая интерфейсы в режиме мастера или командами CLI. Можно сразу вписывать необходимые адреса в конфигурационный файл кластера (failover config edit), только не забудьте указать маски. При запуске демона failover в кластерном режиме он сам назначит адреса на соответствующие интерфейсы. Многие при этом боятся останавливать демон, предполагая, что адреса сменяются на пассивные или адреса сингл-режима. Не волнуйтесь: на интерфейсах останутся те адреса, которые были на момент остановки демона.

В кластерном исполнении существует две распространенные проблемы: циклическая перезагрузка пассивной ноды и ее непереключение в активный режим. Для того чтобы понять суть этих явлений, разберемся в механизме работы кластера. Итак, активная нода считает пакеты на интерфейсе и в случае, если за отведенное время пакетов нет, отправляет пинг на testip. Если пинг проходит, то счетчик запускается заново, если не проходит, то регистрируется отказ интерфейса и активная нода уходит в перезагрузку. Пассивная нода при этом отправляет регулярные ARP-запросы на всех интерфейсах, описанных в failover.ini (конфигурационный файл кластера, где указаны адреса, которые принимает активная и пассивная ноды). Если ARP-запись хоть одного адреса пропадает, то пассивная нода переключается в активный режим.

Вернемся к кластерным проблемам. Начну с простого – неперключение в активный режим. В случае если активная нода отсутствует, но на пассивной в ARP-таблице (inet show mac-address-table) ее mac-адрес все еще присутствует, необходимо идти к администраторам коммутаторов (либо так настроен ARP-кэш, либо это какой-то сбой). С циклической перезагрузкой пассивной ноды немного сложнее. Происходит это из-за того, что пассивная не видит ARP-записи активной, переходит в активный режим и (внимание!) по HB-линку опрашивает соседа. Но сосед-то у нас в активном режиме и аптайм у него больше. В этот момент пассивная нода понимает, что что-то не так, раз возник конфликт состояний, и уходит в перезагрузку. Так продолжается до бесконечности. В случае возникновения данной проблемы необходимо проверить настройки IP-адресов в failover.ini и коммутацию. Если все настройки на координаторе верны, то пришло время подключить к вопросу сетевых инженеров.

Пересечения адресов

В нашей практике нередко встречается пересечение туннелируемых адресов за разными координаторами.

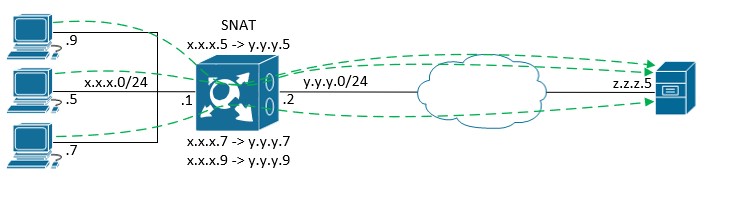

Именно для таких случаев в продуктах ViPNet существует виртуализация адресов. Виртуализация – это своеобразный NAT без контроля состояния соединения один к одному или диапазон в диапазон. По умолчанию на координаторах эта функция выключена, хотя потенциальные виртуальные адреса вы можете найти в iplir.conf в строке «tunnel» после «to» в секциях соседних координаторов. Для того, чтобы включить виртуализацию глобально для всего списка, необходимо в секции [visibility] изменить параметр «tunneldefault» на «virtual». Если же хотите включить для конкретного соседа, то необходимо в его секцию [id] добавить параметр «tunnelvisibility=virtual». Также стоит убедиться, что параметр tunnel_local_networks находится в значении «on». Для редактирования виртуальных адресов параметр tunnel_virt_assignment необходимо перевести в режим «manual». На противоположной стороне нужно выполнить аналогичные действия. За настройки туннелей также отвечают параметры «usetunnel» и «exclude_from_tunnels». Результат выполненной работы можно проверить с помощью утилиты «iplirdiag», о которой я говорил выше.

Конечно, виртуальные адреса приносят некоторые неудобства, поэтому администраторы инфраструктуры предпочитают минимизировать их использование. Например, при подключении организаций к информационным системам (ИС) некоторых госорганов этим организациям выдается DST-файл c фиксированным диапазоном туннелей из адресного плана ИС. Как мы видим, пожелания подключающегося при этом не учитываются. Как вписываться в этот пул, каждый решает для себя сам. Кто-то мигрирует рабочие станции на новую адресацию, а кто-то использует SNAT на пути от хостов к координатору. Не секрет, что некоторые администраторы применяют SNAT для обхода лицензионных ограничений младших платформ. Не беремся оценивать этичность такого «лайфхака», однако не стоит забывать, что производительность самих платформ все-таки имеет предел, и при перегрузке начнется деградация качества канала связи.

Невозможность работы GRE

Само собой, у каждого решения в IT есть свои ограничения по поддерживаемым сценариям использования, и ViPNet Coordinator не исключение. Достаточно назойливой проблемой является невозможность работы GRE (и протоколов, которые его используют) от нескольких источников к одному адресу назначения через SNAT. Возьмем, к примеру, систему банк-клиент, которая поднимает PPTP-туннель к публичному адресу банка. Проблема в том, что протокол GRE не использует порты, поэтому после прохождения трафика через NAT, socketpair такого трафика становится одинаковым (адрес назначения у нас одинаковый, протокол тоже, а трансляцию адреса источника мы только что произвели также в один адрес). Координатор реагирует на такое блокировкой трафика на фоне ошибки 104 – Connection already exists. Выглядит это так:

Поэтому, если вы используете множественные GRE-подключения, необходимо избегать применения NAT к этим подключениям. В крайнем случае выполнять трансляцию 1:1 (правда, при использовании публичных адресов это достаточно непрактичное решение).

Не забываем про время

Тему блокировок продолжаем событием номер 4 – IP packet timeout. Тут все банально: это событие возникает при расхождении абсолютного (без учета часовых поясов) времени между узлами сети ViPNet (координаторы и ViPNet-клиенты). На координаторах HW максимальная разница составляет 7200 секунд и задается в параметре «timediff» конфигурационного файла IPlir. Я не рассматриваю в этой статье координаторы HW-KB, но стоит отметить, что в версии KB2 timediff по умолчанию 7 секунд, а в KB4 – 50 секунд, и событие там может генерироваться не 4, а 112, что, возможно, собьет с толку инженера, привыкшего к «обычным» HW.

Нешифрованный трафик вместо зашифрованного

Новичкам бывает сложно понять природу 22 события – Non-encrypted IP Packet from network node – в журнале IP-пакетов. Оно означает, что координатор ждал с этого IP-адреса шифрованный трафик, а пришел нешифрованный. Чаще всего это происходит так:

Обработка прикладных протоколов (ALG)

На многих межсетевых экранах, включая ViPNet Coordinator, могут возникать проблемы с прохождением SIP через NAT. С учетом того, что виртуальные адреса – это внутренний NAT, проблема может возникать, даже когда в явном виде NAT не используется, а используются только виртуальные адреса. Координатор обладает модулем обработки прикладных протоколов (ALG), который должен эти проблемы решать, но не всегда это работает так, как хотелось бы. Не буду останавливаться на механизме работы ALG (на эту тему можно написать отдельную статью), принцип одинаков на всех МСЭ, изменяются лишь заголовки прикладного уровня. Для корректной работы протокола SIP через координатор необходимо знать следующее:

В заключение

Я постарался рассмотреть самые злободневные проблемы, обозначить их корни и рассказать о решениях. Конечно, это далеко не все особенности ViPNet, поэтому рекомендую не стесняться – обращаться в поддержку и спрашивать совета в коммьюнити (на форуме вендора, в телеграмм-канале, в комментариях под этим постом). А если вам не хочется погружаться во все сложности работы с ViPNet или это слишком трудозатратно, то всегда можно отдать управление вашей ViPNet-сетью в руки профессионалов.

Автор: Игорь Виноходов, инженер 2-ой линии администрирования «Ростелеком-Солар»