AMS1117 3.3 и 5.0: datasheet, схема включения и распиновка

Серия микросхем AMS1117 представляют собой стабилизаторы с малым падением напряжения. Этот вид стабилизатора напряжения пользуется огромным спросом благодаря своим характеристикам, невысокой цене и отличной производительности. Устройства совместимы и с разными трехвыводными стабилизаторами SCSI.

Современные производители не перестают радовать как новыми, так и старыми усовершенствованными моделями стабилизаторов. На выбор есть стабилизаторы в разном корпусе, оттенке и цене. Устройства данной серии считаются практичным и бюджетным вариантом. Виды устройств, имеющие фиксированное напряжение, отличаются тем, что есть парочка резисторов, которые могут определить напряжение.

Наиболее распространенными корпусами является SOT-223 и D-PAK (TO252). Множество пользователей делают выбор именно в пользу стабилизаторов с такими корпусами так как они обладают эффективностью и длительным сроком службы.

Область использования

Устройства серии AMS1117 можно спокойно использовать почти в таких же схемах, что и аналоги. Рассеиваемая мощность у AMS1117 будет меньше, но при желании рассеивать большие мощности стоит приобрести импульсный стабилизатор. Стабилизатор может использоваться в самых разных схемах, которые требуют постоянного питания. Сфера применения:

Производитель рассчитывает на максимально широкое использование такого элемента в отличие от самодельщиков которые готовы представить необычные схемы что могут вовсе не работать. Применение микросхем данной серии обеспечивает стабильность выходного напряжения.

Стоит отметить самое главное, что схема включения довольно проста, поэтому разобраться сможет каждый желающий. Производители стараются сделать устройства максимально качественно практичными, удобными и простыми в использовании. Характеристики ams1117 превосходны, благодаря этому он нашел широкое применение. Стабилизатор AMS1117 обладает следующими характеристиками:

Повышение максимального выходного тока

Исключительно все интегральные стабилизаторы напряжения способны обеспечить не более 1,5А выходного тока. Однако часто бывает так что есть желание получить большую мощность. Есть несколько путей решения данной задачи. Можно соединить параллельно несколько одинаковых стабилизаторов, но стоит помнить о последствиях таких как неизбежный разброс параметров. При параллельной работе стабилизаторов данные различия приводят именно к неравномерному распределению тока. Чтобы ток был распределен равномерно надо постоянно применять сложные выравнивающие устройства.

Одним из таких источников можно назвать стабилизатор 7805 который содержит в себе важные компоненты такие как электролитический конденсатор, диоды, резистор, транзистор и предохранитель. Стоит отметить, что трансформатор имеет выходное напряжение 6,3В. На момент создания практического устройства транзистор и стабилизатор надо оборудовать подходящим типом тепло-выводящего радиатора.

Аналоги стабилизаторов AMS1117

Естественно, такой стабилизатор имеет аналоги. Наиболее популярными из них можно назвать LD1117A, IL1117A и К1254ЕН. Однако стоит помнить, что LM1117 имеет отличия. Вы можете его настроить на напряжения от 1,25-13,8В, а помимо подстраиваемого напряжения может также быть и стабильное от 1,8-5В. Кроме того, идеальной версией корпуса является модель SOT-223, которая обладает максимальным током 800мА.

Ams1117 datasheet

Даташит на данный стабилизатор найти достаточно несложно. В нем можно найти более точные характеристики графики, которые, собственно, и отображают работу микросхемы. Стабилизатор можно настроить под свои нужды, но стоит ознакомиться с рекомендациями по его использованию. Выходной ток стабилизаторов с мощностью до 1А обладают рассеиваемой силой 0,8 В. Зачастую такие микросхемы обладают корпусом SOT-223 и 1,5 Вт D-Pack.

Безопасная эксплуатация

Устройства серии AMS1117 обладают защитой от краткого замыкания, а также тепловых перегрузок. Это крайне полезно и удобно, благодаря чему они, собственно, и пользуются огромным спросом. Схемотехника которая используется в этой серии стабилизаторов требует использования выходного конденсатора. Если между ними подключить резистор, то будет постоянный ток. Подключение ams1117 происходит по специальной схеме, расположенной ниже.

Как проверить AMS1117

Стабилизатор напряжения ams1117 с фиксированным напряжением отличается от подстраиваемого типа тем, что есть два дополнительных резистора которые позволяют определить напряжение. Есть несколько проверенных и рабочих способов проверить стабилизатор на исправность. Это можно сделать с помощью с помощью разных приборов. При достижении определенного напряжения в полупроводнике происходит переход, а когда его сопротивление уменьшается то напряжение на диоде будет постоянным.

Вы также можете проверить устройство можно используя транзистор-тестер. Этот прибор считается универсальным и предназначен для проверки самых разнообразных радиокомпонентов. Измеритель обладает цифровым индикатором, что крайне удобно для простой и комфортной эксплуатации прибора. Для проверки стабилизатора нужно зажать деталь в ZIF-панели и после этого на дисплее высветиться схемное обозначение элемента.

Мультиметр – это идеальное решение для проверки стабилизатора на исправность. Неисправный стабилизатор влияет на напряжение источника питания что естественно скажется на работе устройства, которое подключено к нему.

Схема проверки стабилизатора AMS1117

В наши дни существует еще одна простая микросхема ams1117 которая поможет определить напряжения стабилизации. Блок питания должен менять свое напряжение плавно от 0-50В и чем меньше напряжение, тем больше диапазонов элементов получиться проверить что позволит проверить даже маломощный стабилитрон.

Помимо того, важно помнить, что для проверки стабилитрона с высоким напряжением стабилизации тут нужна будет иная схема.

Проверка проводиться также, но можно собрать простую схему для проверки стабилизатора просто используя мультиметр.

Производители

Где купить AMS1117?

Что значит местоположение ams

Операция приема отправления в стране получателя.

Вся почта, поступающая на территорию Российской Федерации с авиарейсов, начинает путь в авиационном отделении перевозки почты (АОПП) – специальный почтовый склад в аэропорту. С самолета в течение 4–6 часов отправления поступают в АОПП, емкости регистрируются, проверяются их целостность и вес. Почта регистрируется в электронной базе данных. При регистрации сканируется штрих код, вносятся данные о том, куда адресована емкость (например, ММПО «Москва»), с какого она рейса поступила, о стране и дате формирования емкости и т. д. Время этих операций может быть увеличено от 1 до 7х суток из-за ограниченных мощностей АОПП.

Следующая операция после экспорта из страны подачи, которая отражается на сайте при отслеживании отправления – это импорт в страну назначения. Информация об импорте появляется после того, как отправление будет передано перевозчиком почтовому оператору страны назначения. Операция «Импорт» означает, что отправление поступило на территорию России, и было зарегистрировано. Международные отправления поступают в Россию через место международного почтового обмена (ММПО). В России существуют несколько ММПО: в Москве, Новосибирске, Оренбурге, Самаре, Петрозаводске, Санкт-Петербурге, Калининграде, Брянске. Выбор города, куда именно поступит международное отправление зависит от страны отправителя. Выбор зависит от наличия регулярных рейсов и свободных провозных мощностей по тому или иному направлению.

Операция приема отправления в стране получателя.

Вся почта, поступающая на территорию Российской Федерации с авиарейсов, начинает путь в авиационном отделении перевозки почты (АОПП) – специальный почтовый склад в аэропорту. С самолета в течение 4–6 часов отправления поступают в АОПП, емкости регистрируются, проверяются их целостность и вес. Почта регистрируется в электронной базе данных. При регистрации сканируется штрих код, вносятся данные о том, куда адресована емкость (например, ММПО «Москва»), с какого она рейса поступила, о стране и дате формирования емкости и т. д. Время этих операций может быть увеличено от 1 до 7х суток из-за ограниченных мощностей АОПП.

Следующая операция после экспорта из страны подачи, которая отражается на сайте при отслеживании отправления – это импорт в страну назначения. Информация об импорте появляется после того, как отправление будет передано перевозчиком почтовому оператору страны назначения. Операция «Импорт» означает, что отправление поступило на территорию России, и было зарегистрировано. Международные отправления поступают в Россию через место международного почтового обмена (ММПО). В России существуют несколько ММПО: в Москве, Новосибирске, Оренбурге, Самаре, Петрозаводске, Санкт-Петербурге, Калининграде, Брянске. Выбор города, куда именно поступит международное отправление зависит от страны отправителя. Выбор зависит от наличия регулярных рейсов и свободных провозных мощностей по тому или иному направлению.

Присваивается в том случае, если почтовый оператор сообщил, что была осуществлена попытка доставки отправления получателю, но по каким-либо причинам вручение не состоялось. Данный статус не отображает конкретной причины невручения.

Амстердамский аэропорт Схипхол

Амстердамский аэропорт Схипхол

Схипхол — важнейшие воздушные ворота Европы наряду с лондонским аэропортом Хитроу в Великобритании, Франкфурстким международным аэропортом в Германии и парижским Международным аэропортом имени Шарля де Голля во Франции. В 2007, Схипхол обслужил 48,125,416 пассажиров, что является 4-м показателем в Европе. [1] Около 37 % пассажиров, перевезенных аэропортом, следовали межконтинентальными рейсами. В этом же году через Схипхол было перевезено 1,566,828 тонн грузов, по этому показателю Схипхол уступил только аэропортам Парижа и Франкфурта. [2]

В Схипхоле функционирует пять главных взлётно-посадочных полос, ещё одна ВПП обслуживает рейсы малой авиации. Существуют планы строительства седьмой взлётно-посадочной полосы.

Аэропорт построен как один большой терминал с большими залами для пассажиров, строительство последнего из них было закончено в 1994 году. Планируется дальнейшее расширение терминала.

В связи с высокой интенсивностью воздушного движения и высоким уровнем аэропортового сбора некоторые бюджетные перевозчики решили перевести свои рейсы в другие аэропорты, такие как Роттердам и Эйндховен. Тем не менее, с началом работы пирса H, многие лоу-кост перевозчики (такие как easyJet, SkyEurope, и bmibaby) продолжают использовать Схипхол. Плата за стоянку в аэропорту Схипхол начинаются от 5 евро в день.

Схипхол — базовый аэропорт KLM, Martinair и Transavia, и важный хаб для Northwest Airlines.

Схипхол выиграл более 120 призов за время существования. В 1980, 1981, 1984, 1985, 1986, 1990 и 2003 он признавался лучшим аэропортом мира. Схипхолу принадлежал титул «Лучшего аэропорта Европы» в течение 15 лет подряд (1988—2003). В 2005 Схипхол обслуживал рейсы 260 направлений в 91 странах мира. На сегодняшний день рейтинг Skytrax аэропорта — 4 звезды, такой рейтинг есть только у 6 аэропортов. [3]

В Схипхоле располагаются большие торговые залы, которые приносят аэропорту дополнительный доход, оказывая при этом пассажирам дополнительный сервис.

Схипхол из всех крупнейших коммерческих аэропортов мира находится в самом низком месте — 3 метра ниже уровня моря. Высота башни управления воздушным движением — 101 м, после постройки в 1991 это было самое высокое в мире сооружение такого рода.

Схипхол также имеет морг, где покойные могут быть обработаны и сохраняться перед отправкой или после прибытия. С октября 2006 люди могут также оформить брак в Схипхоле и сразу отправиться в свадебное путешествие.

Содержание

История

История Схипхола идёт с начала прошлого века (с 16 сентября, 1916), когда здесь находилась военная авиабаза, на которой было несколько казарм и взлётно-посадочные полосы были грунтовыми. Гражданские самолёты начали использовать аэродром 17 декабря, 1920), тогда его обычно называли Схипхол-ле-бен. В 1951 недалеко от Схипхола был построен завод Fokker.

Название Схипхол происходит от названия старого укрепления на месте аэродрома форта Схипхол, который был частью системы оборонительных укреплений Амстердама. [4] До 1852 Хаарлеммермеер представлял из себя польдер, на территории аэропорта находилось большое мелкое озеро.

Катастрофы и инциденты

Терминалы

Схипхол исповедует концепцию единого терминала, где вся инфраструктура находится под одной крышей. Территория терминала разбита на три зала: 1, 2 и 3. Все эти залы связаны переходами, из каждого зала идут пирсы, в которых расположены гейты. Таким образом, система службы безопасности и таможен позволяет пассажирам перемещаться между разными пирсами, даже если они выходят в разные залы. Исключением является пирс бюджетных авиакомпаний M: если пассажир прошёл там службу безопасности, он не может перейти к другим залам и пирсам. Когда пассажиры следуют в зону Шенгена из нешенгенской зоны, они проходят дополнительный контроль.

Пирсы B и C обслуживают шенгенскую зону, пирсы E, F и G — нешенгенскую. Пирсы D и H/M — смешанные, используют одни те же гейты для шенгенских и нешенгенских рейсов.

Пирс D двухэтажный. Нижний этаж обслуживает нешенгенские рейсы, верхний этаж — шенгенские. При этом одни и те же гейты используются для шенгенских и нешенгенских рейсов, они связаны с двумя этажами лестницей. Шенгенские гейты нумеруются с D-59 и выше, нешенгенские — от D-1 до D-59.

Пирсы H и M, пирсы лоу-кост перевозчиков, разделены по тому же принципу. Однако здесь H — нешенгенские гейты, а M — шенгенские. Обе зоны находятся на одном уровне.

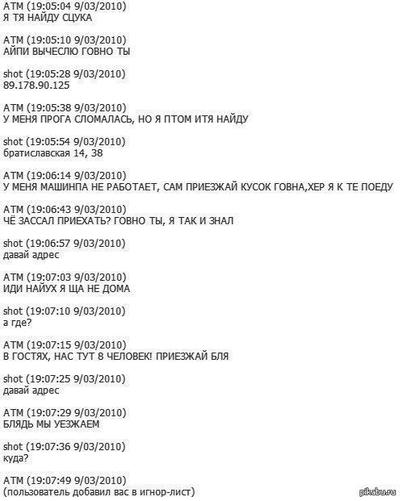

Как обнаружить местоположение мобильника?

Все знают, что для того, чтобы успешно обнаружить местоположение мобильного телефона нужно знать следующие измерения базовой станции GSM:

Однако, коды LAC и CID, которые могут рассказать нам о районе и конкретном местоположении мобильника, являются закрытыми и передаются в сети оператора с использованием SS7-шифрования. Взлом этого шифрования будет являться уголовным преступлением. Поэтому данные о них мы не сможем получить.

Кроме как на своем смартфоне, для чего нам потребуется открыть на нем инженерное меню. Сделать это можно при помощи специальных кодов:

На iPhone: *3001#12345#*

На Android: *#*#4636#*#* или *#*#197328640#*#*

В инженерном меню мы можем взять искомые коды: MCC, MNC, LAC и CID и ввести их на карте размещения базовых станций всего мира ( https://xinit.ru/bs/ ). Вот мы и обнаружили наше текущее местоположение. Правда мы его и так знали, верно?

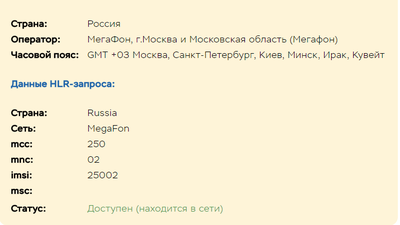

Однако есть еще и такие коды, которые также могут сообщить нам о примерном местоположении мобильного телефона. Получаются они при помощи специального запроса, использование которого не нарушает право граждан на приватность:

По ним мы можем установить примерное местонахождение мобильного телефона в роуминге или в конкретном регионе. Как это происходит?

SMS-центр делает вид, что собирается послать вам SMS. По номеру вашего телефона можно смаршрутизировать запрос в вашу сеть: «Куда сейчас направлять SMS для этого адресата?» В ответе вашей сети, содержащем сведения о вашей SIM-карте, сообщаются все вышеназванные сведения. SMS-центр сохраняет эти данные, а саму посылку SMS не производит.

Автор: Бедеров Игорь Сергеевич, эксперт в области деловой разведки и безопасности бизнеса.

ПыСы: Пост объясняет лишь принципы поиска. Публикуется не для того чтобы мамкины хакеры людей разыскивали.

Информационная безопасность

1.2K постов 22.7K подписчика

Правила сообщества

Обязательно к прочтению для авторов:

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

Отлично! А то я не всегда бывает понимаю, где нахожусь.

SS-7 стек протоколов. А шифрование A5.

на моем андроиде ни тот ни то не прошел

@BOMBERuss А где взять базу msc? Ну узнал я, что у моего номера msc=790434 и что?

https://xinit.ru/bs/ для поиска он запрашивает LAC / TAC и CID / SAC / ECI, а https://smsc.ru/testhlr/ этот сервис такие данные не предоставляет. так откуда их брать если телефон не мой например

Более подробно об это рассказали ребята из Positive Technologies

https://habrahabr.ru/company/pt/blog/305472/

ss7 не шиврование, а а тип системы сигналов вроде

Кто кто но ЛЛ вообще не оценит

что-то не определяет ничего этот сервис

Все знают, что для того, чтобы успешно обнаружить местоположение мобильного телефона нужно знать следующие измерения базовой станции GSM

А так хорошо слышно?

Мораль если тебя захотят найти. Тебя найдут. Даже шапочка из фольги не поможет.

P.s. Кстати шапочка из фольги даже увеличивает излучение на твой мозг.

Автор, у тебя есть ссылки на книги по твоей теме?

@Moderator, вроде нет рекламы. Проверьте профиль «ikpupapirt»

За несколько сотен рублей (или бесплатно по знакомству) «пробить» телефон до соты может любой сотрудник сотового оператора. По крайней мере точно так было до 2015 года.

Вообще большинство мошшеничеств с подменой симок, кражей паролей из смс, клиент-банка и тому подобных осуществляются как раз с участием работников операторов.

Товарищ майор, пожалейте патроны. (И залогиньтесь)

В середине 2000-х я через подружку брал распечатку логов, так там с точностью до дома (квартиру не определяло). Не знаю как это сделать «с точностью 500 метров»

можно ли по такому принципу обнаружить автомобиль, у которого встроенная сим идет?

А можно вот эти вот все манипуляции провести с целью определения например где твой ребенок, ну или бабушка, которая в лес за грибами пошла?

О! Давно хотел хотел пост написать, но опередили.

Так вот есть проблемка: через инженерное меню эта умная железяка показывает одну станцию, а через специяльную прогу соседнюю станцию. Я весь день дома был и никуда не ходил. Думал, может он периодически менят стации и где-то (скорее в проге) инфа обновляется с запозданием?

Позвоню маме сказать где я. «Але, мам, где я?»

Советую всем кому интересно сохранить этот пост на комп. А вдруг потрут из-за рекламной ссылки.

Гыгы, gsm вот-вот кончится, а они про него статейку запилили.

Эмм. У меня не получилось. Пишет что лимит запросов с вашего ip уже кончился.

Интересно как то даже.

Объясните нубу, куда потом использовать IMSI и MSC.

Чёт в голос, если у вас есть ss7 шлюз)))

А Если у вас есть боинг, то можно в торговый центр врезаться)))

Понятно, что ss7 дырявая как мои тапочки, и имея доступ к шлюзу много чего можно сделать и об этом уже тысячу раз писали все кому не лень, начиная от позитив технолоджис и заканчивая сбербанком.

Но в статье преподносят банальные вещи, как что-то особенное из чего я делаю вывод, что статья исключительно ради плюсов.

Спасибо за репосты моих текстов!

Это только в России\СНГ работает? У меня телефон залочен оператором и в инженерном меню вобще ничего не показывает

На айфонах и сяоми, про остальные не знаю, есть такая функция: find my phone. Он показывает местоположение мобильника на карта, а при надобности посылает на телефон команду, что бы телефон начал издавать звук. Мы так в лесу айфон потеряли и после 3х часов поисков глазами, только так и нашли.

2) Выключенный как 10 минут телефон показывал как доступный в сети.

сайт дерьмо не показывает

Так и живём))

Уникальная разработка российских ученых по очистке нефтяных загрязнений

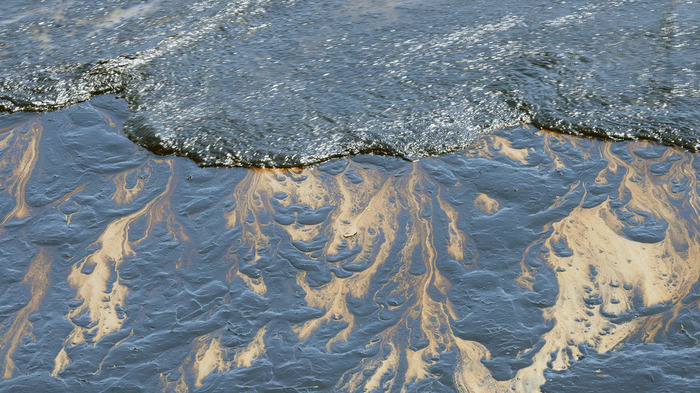

Российские ученые совершили прорыв в области экологии. Арктический научно-проектный центр шельфовых разработок официально получил патент на особый штамм бактерий, пожирающих нефтепродукты. В случае аварии они способны полностью очистить акваторию от нефтяных разливов.

Каким образом эти микроорганизмы с легкостью расправляются даже с самыми сложными загрязнениями?

«В целом все микробы постоянно находятся в голоде, им всегда не хватает еды. На все, с чем сталкивается микроорганизм, он смотрит в первую очередь как на питание. И так как нефть естественным образом достаточно давно находится на поверхности Земли, то в природе появились микробы, которые успешно используют углеводороды в питании», — пояснил ученый.

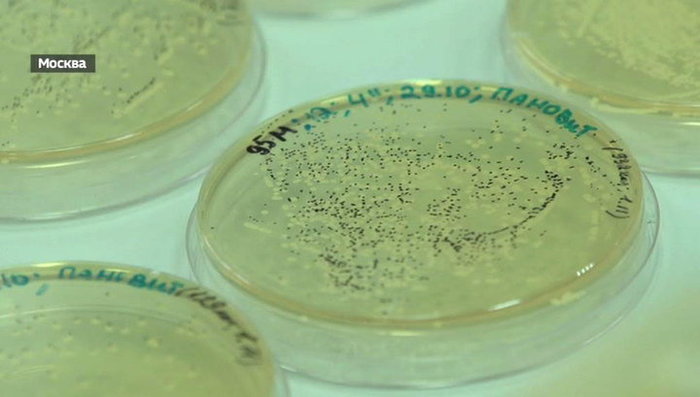

Примеров подобных бактерий в мире довольно много. Но уникальность штаммов, отобранных российскими учеными, заключается в том, что они способны выжить в экстремальных погодных условиях. Микроорганизмы будут эффективны как в жару, так и в холод. Морозостойкость делает их незаменимыми для ликвидации потенциальных разливов нефти в арктической зоне.

«Дело в том, что морской лед состоит из кристаллов пресного льда, между которыми находятся капилляры с очень высокой соленостью. И микроорганизмы, которые мы отобрали, успешно могут размножаться и использовать углеводороды нефти в своем питании при отрицательных температурах во льду и высокой солености», — рассказал Андрей Шестаков.

С точки зрения экологии подобная технология — настоящий прорыв. Микроорганизмы идеально вписываются в пищевую цепочку. Бактерии съедают всю нефть в районе загрязнения, которую не удалось или просто невозможно собрать другими способами, затем сами становятся кормом для беспозвоночных, те, в свою очередь, — для рыб и так далее.

«Еще одна уникальная особенность препарата — это его технологическая форма, — говорит Шестаков. — Это некие гранулы, покрытые гидрофобной оболочкой, эти гранулы плавают в воде, а внутри гранул находятся микроорганизмы в сухой форме. И еще одно требование к этой оболочке — чтобы она не растворялась водой, но растворялась при контакте с нефтью».

В итоге получается целевая доставка — нефть растворяет оболочку гранул, и микроорганизмы сразу оказываются на нефтяном загрязнении. Полигоном для испытания инновационной разработки, которая реализуется Арктическим научным центром и негосударственным институтом развития «Иннопрактика» на базе МГУ, станет лаборатория проточных морских систем Беломорской биологической станции.

Может повезет. Ищу раскладушку LG F2300

Уважаемые пикабушники, может у кого завалялась данная раскладушка.

Давно о ней мечтаю, еще со школы, но тогда возможности купить ее не было. А теперь не могу найти в продаже. Смотрела на известном сайте на А. Там был один продавец, но он сказал, что почтой не отправляет.

Вдруг у кого лежит без дела. Я бы купила.

Кому-то нравятся айфоны, а я вот. Схожу с ума по этой раскладушке.

P/S В чудеса верю) Вдруг повезет) Буду очень благодарна, если поможете поднять пост, чтобы тот самый человек его увидел)

Как раскрыть спецслужбу через интернет

Интересно, а о сегодняшних бойцах невидимого фронта можно что-то узнать из Сети, пришло как-то в наши головы?

И мы решили обратиться к специалисту.

Небольшой офис в тихом районе. Добротная неприметная дверь, коридор, с добротным, но уже немного потертым ковровым покрытием. Сергей (имя изменено) встречает нас на пороге кабинета. На специалиста по безопасности он совершенно не похож, на хакера – тоже. Типичный менеджер среднего звена – короткая стрижка, хороший костюм, неброский галстук. На столе ноутбук, рядом смартфон.

Я шучу, что на таком столе должен стоять МакБук, на что Сергей совершенно серьезно отвечает:

— Ни один нормальный аналитик-безопасник не будет пользоваться продукцией Apple. Она же напрямую в ЦРУ стучит.

После чего переходит к делу:

— Парни, давайте так, я ищу только по открытым источникам, и вы в материале не упоминаете никаких реальных имен и названий. То, что головы могут открутить вам, это черт с ним. А вот если до ребят «на земле» дотянутся – будет плохо.

— У нас главная беда в том, что технологии есть, как с ними работать люди на местах понимают. А вот, чуть повыше понимать почему-то перестают. И в открытом доступе такого найти можно… Во, например, скандалы с силовиками у нас часто, если внимательно читать прессу, можно наткнуться на названия подразделений, которые, по идее, светиться не должны.

Сергей показывает нам несколько вкладок как раз с такими статьями, открытыми во вкладках браузера.

— Ну… так, — соглашаемся мы.

Рай для любознательных

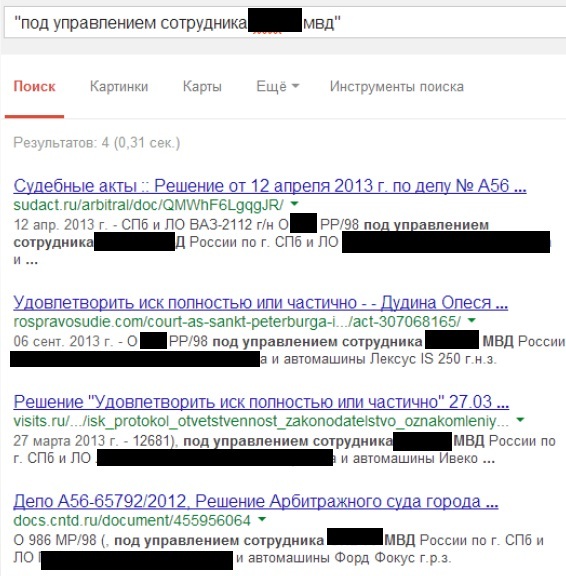

— А вот и не так. Я же говорил, что во время скандалов разные подразделения светятся. Вот и тут. Шла слежка за дачами одного силового ведомства. В Питере. Тут же в статьях написано, кто именно следил, что за подразделение, — Сергей хмыкает, — а дальше простая любознательность и немного упорства. Название мы с вами узнали из совершенно открытого источника. Теперь просто работаем с поисковиками.

Сергей копирует название подразделения в Яндекс и Google. Чуть прищурив глаза, отпивает из большой белой чашки с надписью I love NY. Разворачивает к нам ноутбук, — Смотрите, эмблема какая красивая у них. Теперь название уточним. В МВД же реформа была, теперь они иначе называются. Но если знаешь старое название, можно точно узнать новое, переименование ведь тоже по правилам происходит.

Все это узнать несложно, продолжает объяснять нам Сергей, набирая поисковые запросы, просто надо уточнить каков именно порядок переименования. Все это тоже есть в открытом доступе Пока поиск информации выглядел совершенно заурядно. Копипаст в поисковое окно, сохранение ссылок и фрагментов текста в простеньком текстовом редакторе. Все нормативные документы и приказы обязаны находиться в открытом доступе, дальше просто надо немного разбираться в структуре ведомства.

Отметим эту первую точку фокуса, в которой сходится много разноплановой информации — базы данных нормативных документов.

Интересное начинается дальше. Слежка, как правило, ведется подразделениями, часть сотрудников которых официально числится в других ведомствах, а то и вовсе на гражданской службе или безработными. Кроме того у сотрудников таких ведомств есть документы прикрытия: удостоверения работников социальных и коммунальных служб, журналистов или просто военнослужащих. Но у каждого подразделения должно быть руководство. Официальное начальство.

Действительно, информация интригует.

Попробуем докопаться в интернете до сведений о руководстве и личном составе этой секретной службы.

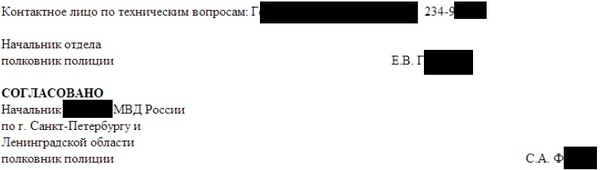

Первым делом введем в Google запрос «название подразделения, которое мы уже узнали». Что мы получаем на выходе? По адресу gzakupki.ru/documentMeta2/*********.doc можно скачать документ об открытом аукционе, проводимом этой службой. В данном документе дано техническое задание, в котором указаны контакты двух начальников подразделения. Собственно начальника подразделения — полковника **** и начальника технического отдела полковника ****.

Теперь у нас есть сведения о начальнике подразделения.

Попробуем углубить поиск. Делаем запрос в Google «начальник_название подразделения_ФИО».

Таким же образом обнаруживаются данные и на заместителя начальника. Итак, у нас уже есть данные начальника и его потенциального сменщика.

Во все времена организации, имеющие отношение к разведке и слежке любили действовать под фальшивыми вывесками. Забота о безопасности, необходимость в прикрытии, словом, ничего личного. Но, что если предположить, что начальником такой «крыши» будет наш полковник?

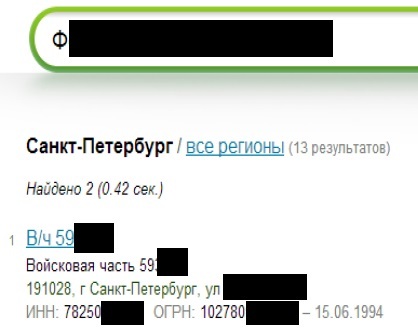

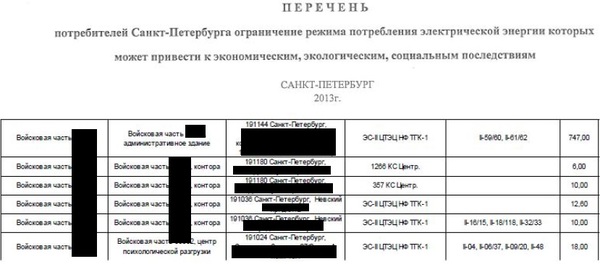

— Вот теперь нужны некоторые специальные знания. Например, о том, что есть такой сервис, как Контур-Фокус. Впрочем, есть и другие. Получаем в «Контуре» гостевой доступ, в поисковом окне водим нужные данные и получаем данные об интересной организации.. Система выдала — в/ч 12345, возглавляемую с 27.12.2005 нашим полковником. ИНН, юридический адрес, все как полагается.

Похоже, что мы нашли «прикрышку» секретной службы.

Бинго, — Сергей явно доволен. Чай давно остыл, но все о нем забыли.

Посмотрим, что еще знает Google о полковнике ****. Наверняка, тот где-то учился. Попробуем ввести в поисковике «Фамилия_Имя_Отчество»+»кандидатская»

Получаем данные о кандидатской полковника в Санкт-Петербургском университете ***.

Сайт avto-nomer.ru подскажет нам номер служебного автомобиля. Кстати, это BMW пятой серии.

Тут Сергей закрыл вкладку и поднял руки, — Так, дальше в личную жизнь лезть не будем. Я могу еще много разного нарыть, ну его от греха подальше.

Мы спрашиваем Сергея, что можно узнать в принципе. Он пожимает плечами, — Да почти все, если постараться. Например, если узнать адрес личной посты, можно почти наверняка узнать ники в соцсетях и на форумах. Люди чаще всего используют один и тот же ник и для почты и для других записей. А там – ищи все, что он написал не «под замок». Получаешь полную информацию о пристрастиях, взглядах, хобби. Часто – еще и о маршрутах и любимых местах.

Если объект твоего интереса, к примеру, известная личность, то искать лучше не по нему самому, чтобы не привлекать внимания, а по данным ближайшего окружения.

Их маршруты наверняка дадут информацию и о маршрутах шефа. И тут, сам понимаешь, использовать данные можно очень по-разному.

— Ладно, теперь перейдем ко второй части марлезонского балета. Сергей снова садится за ноутбук.

— По идее, все сотрудники нашей конторы имеют документы на левые имена, и вычислить их невозможно. Что же, давайте попробуем. Вот, прикинь, если они слежку ведут, то и машины должны у них быть, а если участвуют машины, то они попадают в аварии и есть страховые случаи. Введем в Google «сотрудника подразделения».

На выходе получим (приводим только часть заголовков):

И таких ссылок мы получили четыре.

Таким образом, простым запросом мы получили сведения минимум о четырех сотрудниках, попавших в ДТП в 2013 году.

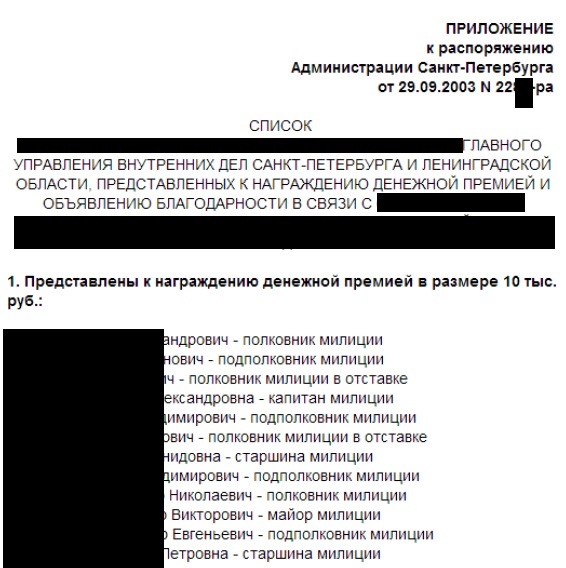

Давайте попробуем поискать еще. Google выдает нам интересную ссылку. Привожу выдержку из текста, как говорится, без искажений:

В списке все отличившиеся фигурируют под реальными фамилиями.

Распоряжение довольно старое, многие из перечисленных офицеров уже могли уволиться или же стать начальниками, как указанный, например, в документе ныне здравствующий (как мы выяснили выше) заместитель начальника.

— Дальше все просто, у нас куча фамилий. Просто ищем по каждой из них и смотрим, на что наткнемся. О, вот, — Сергей показывает на одну из ссылок.

Переходим по ссылке — попадаем на сайт любителей водного поло. Точнее, на отчет о ведомственном чемпионате за 2010 год. И смотрим итоговый протокол соревнования.

Сверяем со списком из приказа, ага, знакомые все лица. А теперь самое интересное – на сайте есть очень неплохой фотоотчет о турнире. Большая часть фото, конечно, пользы не приносит, сложно опознать людей в очках, шапочках для плавания, да еще и в бассейне.

Но, вот, фото с церемонии награждения и последующего банкета показывают нам множество жизнерадостных лиц.

— Ну а кто из них кто, как тут поймешь? — наивно спрашиваю я.

— А соцсети тебе на что, — улыбается Сергей.

Начинается нудная сверка по фамилиям. «Вконташа» выдает на каждую фамилию множество анкет, скоро у меня все сливается перед глазами, а Сергей методично открывает каждую ссылку, сверяет фотографии, закрывает, переходит к следующему.

За окном темнеет, кто-то заглядывает в дверь, Сергей машет рукой, — Я потом, Слав.

Слава угукает и исчезает.

В конце концов, Сергей откидывается на спинку кресла, кивает на ноутбук. На мониторе аккуратный файл – фамилия, имя, отчество, фотография.

— Вот они, все до единого. Вся команда. Только что я засветил парней, которые работают под прикрытием. Или работали, разница невелика.

— А дальше что? Ну нашли мы их по соцсетям.

— Да все, что угодно, — Сергей вспоминает о кружке с чаем, отпивает и морщится, — Дальше я могу начать анализировать данные ЕГРП, связи лиц в социальных сетях и их фотографии (с их метаданными). С помощью этого получить сведения о большей части сотрудников секретного подразделения, конспиративных квартирах, автотранспорте, родственниках, привычках родственников, их доходах. А там, смотря кто что найдет. У нас был случай в практике, когда конкуренты прижали одного ответственного сотрудника, просто прошерстив его родственников по Вконтакту. Нашли фото его сына в ночном клубе. Опознали ночной клуб – оказалось, место злачное, там наркоту толкают. Последили за парнем, выяснили, что он наркотики покупает. Дальше дело техники.

— Все, всё, я домой, — Сергей решительно захлопнул крышку ноутбука.

А мы задумчиво двинулись в гостинцу.

В этой истории мы изменили или вычеркнули все, что только можно. Люди, о которых мы узнали столько всего, зарабатывают свои деньги с вполне реальным риском для жизни и без шуток охраняют наш покой и наше имущество.

Они хорошо знают свое дело и рассчитывают на защиту со стороны своих сослуживцев, которые должны эту защиту обеспечивать.

И тут наступает пора неприятных вопросов и непростых размышлений. Интернет буквально взрывается требованиями раскрыть данные, обнародовать, сделать доступными всё, что только можно. Государственные организации обязаны делать доступными гигантские массивы информации.

Похоже, что на многих уровнях те, кто отвечает за сохранность данных, просто не понимает, какую информацию и как можно сопоставить и какие выводы сделать на ее основе.

Cтоит ли так уж настойчиво требовать этой самой открытости данных и перевода всего на свете в электронный формат? Ну, или, прежде, чем выкладывать документы, стоит как следует изучить те самые точки фокуса, исследуя которые человек с минимальной подготовкой может получить полную картину о деятельности вашей организации?

Кстати, это не только секретных агентов касается.