5 главных признаков, что вас взломали, и три верных способа решить эту проблему

По статистике каждые 39 секунд в России происходит кибератака на незащищенные или недостаточно защищенные виртуальные данные. Ежедневно хакеры создают до 300 тысяч вредоносных программ, каждую минуту скачивают до 73 % полезной информации, и ежедневно взламывают около 30 тысяч сайтов.

Это не запугивание, не преувеличение, и не анонс фантастического фильма-утопии. Это наши нерадостные реалии. И если компании чаще всего действительно могут защитить свои базы данных усиленными брандмауэрами, то обычный пользователь часто оказывается беспомощным перед атакой хакеров, и даже не до конца и не сразу понимает, что именно происходит. Как понять, что вас взломали, как решить эту неприятную проблему и предотвратить ее, рассказывается в этой статье.

Ваш аккаунт живет своей жизнью – первый признак взлома

Основные признаки взлома

Даже профессионал далеко не всегда сразу может выявить атаку злоумышленника. Кстати, сама по себе атака – это еще не взлом, но уже достаточно тревожный сигнал. Ваш аккаунт кого-то интересует, а это действительно серьезно, даже если вы не высокопоставленный чиновник, владелец крупной компании или популярная знаменитость.

Попытаться скомпрометировать вашу учетную запись могут завистники, соседи или коллеги, бывшие партнеры, просто мелкие мошенники. Ведь у каждого сейчас есть банковские счета, так или иначе привязанные к электронным картам. А иногда хакеры просто устраивают травлю. Итак, поводом для беспокойства могут служить следующие признаки:

Кроме того любые сообщения, отзывы и лайки с вашего аккаунта, которые вы не отправляли, могут быть признаком взлома

Выше перечислены лишь наиболее частые и явные признаки незаконного проникновения в ваши учетные записи. Виртуальные мошенники находят массу способов если не выкачать из вас деньги, то сделать ваше существование во многом невыносимым.

Что можно сделать

В первую очередь следует сообщить о подозрительных манипуляциях администрации затронутого взломом интернет-сервиса. Как правило, у всех них есть собственная политика кибербезопасности, и они сделают все возможное, чтобы выяснить, куда ушла украденная информация. Если были выполнены финансовые операции, которых вы не совершали, денежные средства во многих случаях можно вернуть. Но приготовьтесь к тому, что подобная процедура займёт не одну неделю. Придется не только написать официальное заявление, но и активно взаимодействовать с правоохранительными органами.

Важно: при необъяснимой утечке денежных средств со счетов и карточек их нужно немедленно заблокировать. Сделать это можно в отделении банка или в системе интернет-банкинга.

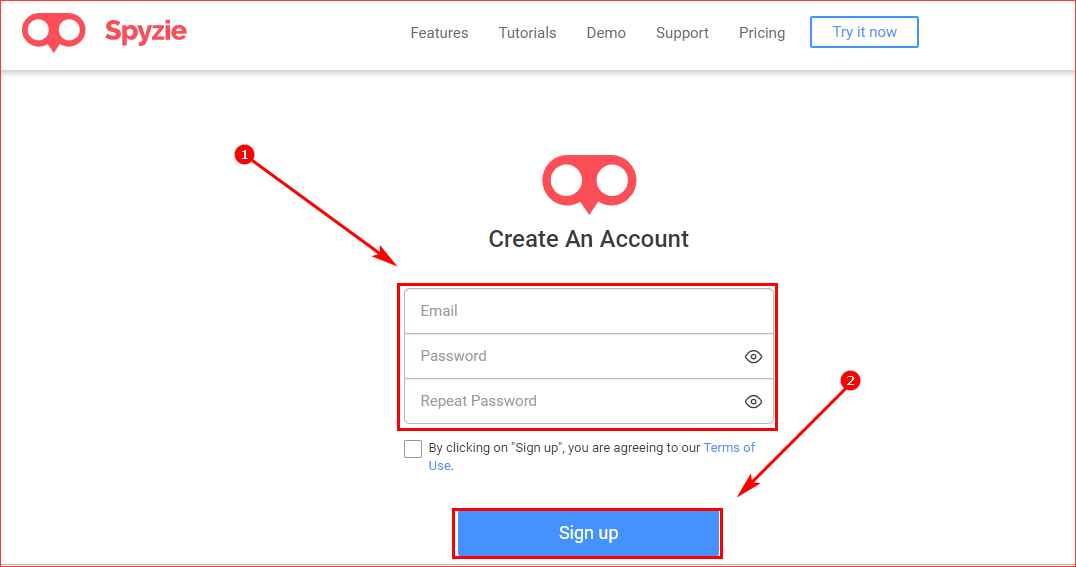

Следующий важный шаг – обнулить все старые пароли и создать новые. Это самый простой и надежный способ восстановить доступ к своим учетным записям. Не лишним будет предупредить о случившемся своих знакомых и близких.

Важно : вы можете самостоятельно проверить, заходил ли кто-то еще кроме вас, в тот или иной аккаунт. Например, в Facebook в « Настройках » предусмотрен такой пункт, как « Безопасность ». Там вы можете просмотреть (в строке « Откуда вы вошли ») все устройства, с которых совершались входы с вашего аккаунта на другие сайты, а также их время. Если будут обнаружены незнакомые адреса и устройства, нажмите кнопку « Выйти » и немедленно обратитесь к администрации интернет-ресурса.

Как правило, наиболее популярные интернет-сервисы сами сообщают о неполадках и дают рекомендации по их устранению

Советы напоследок

Даже если вы никогда не сталкивались со взломом со стороны интернет-злоумышленников, разумным шагом будет перестраховаться и не допустить неприятных моментов. Все, что нужно для этого сделать – это максимально усложнить доступ к вашим аккаунтам, особенно тем, которые связаны с платежными картами и банковскими счетами. Одного пароля недостаточно. Рекомендуется также:

Грамотные, опытные пользователи никогда не используют один и тот же пароль для нескольких сайтов и меняют его примерно раз в месяц.

Важно : контролируйте информацию, которую выкладываете о себе и близких в Instagram или Facebook. Многие легкомысленные пользователи сами сообщают всему свету, где живут, отдыхают, учатся, работают, сколько зарабатывают и тратят. А чем больше у хакера личной информации о вас – тем легче взломать ваши аккаунты, не забывайте об этом.

Перечисленные выше несложные меры помогут свести к минимуму риск кибератак и интернет-мошенничества. В самом тяжелом случае пострадавшим от хакерского взлома приходится менять многие важнейшие данные, начиная от номера мобильного телефона и заканчивая номерами банковских карт.

Пожалуйста, оставляйте свои отзывы по текущей теме статьи. Мы крайне благодарны вам за ваши комментарии, лайки, дизлайки, подписки, отклики!

Как понять, что вас взломали? 11 признаков, по которым очевидно, что ваш смартфон или компьютер стал жертвой взлома

Каждого человека могут взломать, даже если он полагает, что его персональная информация никому не интересна. На самом деле практически любой аккаунт интересен мошенникам, которые смогут выманить деньги у ваших друзей или родственников. Как же понять, что вы стали жертвой взлома, даже не обладая специальными знаниями?

1. Странные финансовые транзакции

Если на телефон стали приходить смс-ки об оплате товаров и услуг, о которых вы ничего не знаете, стоит немедленно звонить в банк и блокировать карточку.Скорее всего, мошенники получили доступ к тайным сведениям о банковской карте или платежных системах. Если вы редко проверяешь состояние своих счетов (например, в PayPal или «Яндекс. Деньги»), то вы в группе риска. Надо делать это как можно чаще. Специалисты советуют привязать все платежи к почте и SMS, чтобы получать сообщения о любой операции.

2. Твой ПК или смартфон стали медленно работать

Конечно, это может быть просто устаревание техники, но если вы резко почувствовали разницу в работе, то стоит проверить устройства на наличие вирусов. Например, в Windows можно по ctrl+alt+del вызвать диспетчер задач и изучить загруженность процессора и запущенные службы, что даже человеку неопытному поможет получить первые подсказки. Причин замедления работы может быть миллион на самом деле, но вмешательство посторонних процессов — причина далеко не редкая, поэтому должна изучаться особо пристально.

3. Приостановка или сбой в работе защитных программ

Вредоносные программы знают о том, что их главный враг — антивирусы, файерволы и прочие системы защиты. Поэтому зачастую первое, с чего они начинают вредительство,это отключение защитных систем. Так что если ваш антивирус стал посылать вам странные сообщения, то стоит начать беспокоится.

4. Появление программ или плагинов к браузеру, которые вы не устанавливали

Само по себе приложение или плагин могут и не быть опасным вредителем, но уже сам факт их появления без вашего участия говорит о том, что ваша техника в опасности.

5. В процессе работы в системе и браузере всплывают окна с сообщениями гораздо чаще обычного

Всплывающие окна — привычный инструмент, но их изобилие — симптом неприятный. Если это реклама невнятных сайтов или заманчивые призывы сделать что-то ранее неведомое, то нужно сразу реагировать. По идее, в настройках браузеров появление pop-up-окошек настраивается самим пользователем. Если окошко появляется вновь после того, как вы нажали кнопку «никогда не показывать», то беда.

6. Смена системных настроек

Самый распространенный симптом — смена браузера или стартового сайта по умолчанию. Если это произошло само собой — скверно. Если система навязчиво просит что-то изменить в настройках, что тебе совсем не нужно и не запрашивалось, — тоже скверно. Например, система внезапно может попросить добавить прав какой-то программе, а такие запросы всегда подозрительны.

7. ПК или смартфон действуют сами по себе

Вопреки убеждению некоторых малоопытных пользователей, компьютер и смартфон не обладают собственным интеллектом. Поэтому, когда они что-то начинают делать по своему усмотрению, не спрашивая вашего согласия, можно начинать нервничать. Ведь это не их внутренний разум заработал, а ими завладел вражеский разум.

8. Внезапные отключения и перезагрузки

Само собой, что такие неприятные симптомы могут быть следствием чисто технических факторов и лечатся ремонтом устройства или переустановкой системы. Пара неожиданных перезагрузок — не катастрофа, это может быть банальный перегрев или что-то в этом роде. Однако многочисленные рестарты — знак большой опасности, его нельзя игнорировать.

9. Устройство рассылает несанкционированные сообщения

Вредоносные программы любят получать доступ к контактам и аккаунтам в соцсетях и рассылать от вашегоимени послания, пусть даже на первый взгляд безобидные. Даже одного «левого» послания достаточно, чтобы осознать, что есть проблема с безопасностью.

10. Неуместная сетевая активность

Ваши аккаунты в соцсетях самовольно что-то лайкают, создают какие-то группы, френдят, подписываются на некие сообщества, живут какой-то собственной социальной жизнью? Не придумывайте этому иррациональных объяснений, а поменяй пароли (на всех ресурсах, а не только на скомпрометированных).

11. Ваши пароли недействительны

Если вас не пускают в привычные соцсети, почтовые серверы, онлайн-магазины и требуют пароль, хотя вы его уже вводил миллион раз, то это признак взлома. Хорошая новость: обычно сервисы защищены множеством дополнительных проверок, поэтому надо начать с восстановления доступа к ключевым сервисам (к почте в первую очередь). Почту и соцсети в наши времена можно привязать к номеру телефона, и пока что более прочной защиты для простого пользователя не придумано.

Как именно хакеры взламывают аккаунты в социальных сетях.

ДЛЯ ХАКЕРОВ ВЗЛОМ АККАУНТОВ — ОДНО ИЗ САМЫХ УВЛЕКАТЕЛЬНЫХ ЗАНЯТИЙ, КОТОРОЕ ДАЁТ ИМ ОГРОМНЫЙ ПРОСТОР ДЛЯ ТВОРЧЕСТВА.

Многие занимаются этим, чтобы испытать свои навыки, другие ищут материальную выгоду. Причём далеко не всегда приходится что-то взламывать. Сколько бы ни появлялось статей о том, как важно подбирать надёжный пароль, культура интернет-безопасности в целом остаётся низкой. Пользователи интернета выбирают одни и те же незамысловатые кодовые слова для разных сайтов, переходят по подозрительным ссылкам из спама и принципиально отказываются от менеджеров паролей. Обычно злоумышленники пользуются следующими методами:

Пользователя заманивают на сайт, который выдаёт себя за настоящий, и предлагают ввести пароль, который «утекает» к злоумышленникам;

2. ЗЛОВРЕДНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ (MALWARE).

Такое ПО размещают на взломанных сайтах или засылают на недостаточно защищённые системы;

3. СОЦИАЛЬНАЯ ИНЖЕНЕРИЯ.

Иногда пароль удаётся подсмотреть, а особо доверчивые пользователи могут сообщить его злоумышленнику сами: на этом выстроен целый пласт системы интернет-мошенничества;

Обладая информацией о пользователе, которую легко найти в социальных сетях, можно попробовать угадать пароль. Также можно автоматом перебрать огромное количество вариантов, воспользовавшись ассоциативной базой данных или техникой словарной атаки, когда несловесные комбинации исключаются, а словесные модифицируются так, как любит большинство — заменяя буквы на похожие цифры.

«ЧАЩЕ ВСЕГО ВЗЛОМЩИКАМ НЕ НУЖНО ПОДБИРАТЬ ПАРОЛЬ — ОНИ ДЕЙСТВУЮТ ДРУГИМИ МЕТОДАМИ.

У крупных сайтов почти всегда работает эффективная защита от перебора, которую можно обойти, лишь имея очень крупную сеть ботов (подконтрольных компьютеров) и растягивая атаку на многие месяцы, но никак не вручную.

ФИШИНГ НЕРЕДКО ОРГАНИЗОВАН ВЕСЬМА УТОНЧЁННО.

Введённый пароль не только «утекает» к злоумышленникам, но и используется для аутентификации на настоящем сайте — например, с помощью JavaScript. Таким образом, с точки зрения пользователя ничего страшного не происходит: он вводит пароль и оказывается в своей привычной ленте друзей или в почтовом ящике.

Зловредное ПО оказывается на компьютере пользователя разными способами. Если злоумышленники не занимаются целевой атакой на конкретного человека, а стремятся заразить наибольшее число компьютеров (а это более распространённая тактика среди «традиционных» компьютерных преступников), то они предпочитают получить доступ к популярным сайтам и внедрить в них зловредный код. Посещение такого сайта с компьютера, где не установлены последние обновления безопасности, антивирус или браузер, который умеет предупреждать о заражённых сайтах, может привести к его заражению и попаданию под полный контроль атакующих.

САМЫМИ ПРИВЛЕКАТЕЛЬНЫМИ ДЛЯ ЗЛОУМЫШЛЕННИКОВ ЧАСТО СТАНОВЯТСЯ НЕ САМИ ПОПУЛЯРНЫЕ САЙТЫ, А РАЗЛИЧНЫЕ ИНСТРУМЕНТЫ НА НИХ.

Например, это могут быть рекламные сети, подключаемые библиотеки JavaScript, различные API (интерфейсы программирования приложений) социальных сетей и тому подобное. Злоумышленники могут даже не взламывать такие сайты, а использовать их возможности по загрузке пользовательского контента: например, рекламная сеть может позволить загрузить flash-ролик. Тогда, если им удаётся обойти проверки на безопасность, их зловредный контент будет показан в ходе обычной работы сайта. Такое недавно произошло с рекламной сетью Yahoo!: через неё раздавали Magnitude Exploit Kit. А в России многие помнят инцидент с сайтом одной из компаний крупной банковской группы, на котором тоже был обнаружен зловредный код.

Когда речь идёт о направленных атаках — таких, где жертва является публичным лицом или имеет доступ к важной информации, — может использоваться механизм, называемый watering hole. Жертву заманивают на знакомый ему сайт, но иными методами. Допустим, он может подключиться к публичной сети Wi-Fi, которую контролирует злоумышленник. В ней пользователя автоматически направляют на фишинговый сайт, похожий на привычную соцсеть, или просто сайт со зловредным кодом, который, например, может быть размещён на приветственной странице входа в сеть Wi-Fi. Всё чаще злоумышленники начинают использовать ненастоящие страницы-заглушки в контролируемых сетях Wi-Fi: российские пользователи уже привыкли видеть надпись «Сайт заблокирован по требованию властей» и не подозревают, что вместе с его показом устанавливается вредоносное ПО.

НЕОПЫТНЫЕ ПОЛЬЗОВАТЕЛИ ДОВОЛЬНО ЧАСТО ИСПОЛЬЗУЮТ ОДИН И ТОТ ЖЕ ПАРОЛЬ НА НЕСКОЛЬКИХ САЙТАХ ИЛИ В НЕСКОЛЬКИХ ПРОГРАММАХ.

В этом случае, взломав одну базу данных с паролями или украв пароль от одного сайта, атакующий получает доступ и к другому, возможно, более ценному ресурсу. Помимо самого взлома аккаунта, возможны ситуации, когда пароль не скомпрометирован, но злоумышленники всё равно имеют возможность действовать от лица пользователя. Наверняка многие сталкивались с возможностью «войти на сайт», используя Facebook, Twitter или «ВКонтакте». Нажимая на такую кнопку, пользователь оказывается на странице социальной сети, где у него спрашивают, доверяет ли он этому стороннему сайту. Иногда среди действий, которые просит разрешить сторонний сайт, оказывается и публикация новых сообщений от имени пользователя. В результате злоумышленникам необязательно взламывать, например, твиттер, чтобы публиковать твиты.

ИНОГДА ХАКЕРЫ ПОЛЬЗУЮТСЯ ОШИБКАМИ ИЛИ НЕДОРАБОТКАМИ НА САЙТАХ.

Так, некоторое время назад была опубликована уязвимость в Twitter: защита от перебора не была включена в API Firehorse — метода, используемого партнёрами Twitter для получения больших объёмов твитов. Я не уверен, закрыта ли уязвимость в настоящий момент, но эта история иллюстрирует возможность ошибок разработчиков, всё-таки позволяющих атакующим эффективно перебирать пароли. Я считаю, что здесь можно говорить не о неэффективном алгоритме, который удалось обойти хитрым злоумышленникам, а об ошибке администрирования, из-за которой алгоритм просто не работал.

В СОВРЕМЕННОМ МИРЕ ЛОГИН ОТ СОЦИАЛЬНОЙ СЕТИ МОЖЕТ БЫТЬ ВАЖНЕЕ ПОЧТОВОГО. Почтовые системы накопили большой опыт борьбы со злоумышленниками, а пользователи проводят в интерфейсе социальной сети больше времени, чем в почте. Поэтому всё зависит от ситуации: если злоумышленник атакует платформу, завязанную на электронную почту для восстановления пароля, взлом почтового ящика может показаться предпочтительным (маловероятно, что он будет делать это напрямую — перебор паролей в настоящее время эффективен только для небольших сайтов). Однако социальная сеть может быть ценной сама по себе, а атака на электронную почту может оказаться дороже атаки на социальную сеть, телефон или компьютер пользователя. Само собой, разумный атакующий выберет наиболее доступную цель.

Если вы не глава правительства государства, важно, чтобы ваш пароль был достаточно сложным, для того чтобы злоумышленники выбрали себе другую цель. Но если вы владеете важной информацией или просто известная личность, всегда лучше, чтобы среди людей, защищающих вас, были не только меткие стрелки, но и опытный специалист в области информационной безопасности».

Четыре способа взломать аккаунт в соцсетях и как от этого защититься

Руководитель отдела аналитики «СёрчИнформ»

Хакерская группировка 31337 Hackers объявила войну экспертам по безопасности. В рамках операции #LeakTheAnalyst хакеры собираются взламывать и обнародовать личные данные исследователей в области безопасности. Недавно их жертвой стал старший аналитик Mandiant Security (подразделение компании FireEye, специализирующейся на кибербезопасности) Ади Перетц.

Злоумышленники взломали учетные записи исследователя в сервисах Hotmail, OneDrive и LinkedIn и разместили его персональные данные и рабочие документы на портале Pastebin.

Если уж специалисты в области безопасности не застрахованы от взлома аккаунтов, то обычные пользователи еще более уязвимы перед злоумышленниками. Потому нужно знать, как себя защитить. Попробуем разобраться в вопросе вместе с ведущим аналитиком «СёрчИнформ» Алексеем Парфентьевым.

Как вас атакуют

Итак, обо всем по порядку. Есть несколько самых распространенных вариантов атак:

1. Атаки на уровне ПО

Внедрение вредоносного ПО в систему пользователя или использование уязвимостей существующего ПО. Это до сих пор наиболее массовый и действенный способ взлома. Распространение антивирусов, встроенных фаерволов, принудительное включение UAC, автообновления, повышение общей безопасности ОС несколько улучшают ситуацию, но не могут на 100% защитить пользователей от их же необдуманных действий.

Пользователи все равно регулярно скачивают «крякнутое» ПО с «лечением» в комплекте. А в итоге получают вредоносный код, внедряющийся в соединение (уровень трафика) или в процесс (через известные уязвимости) и ворующий данные личных аккаунтов.

Ежедневно рассылаются миллионы электронных сообщений со ссылками на вредоносное ПО. Существующие антиспам решения довольно эффективны, но ни одно из них не обеспечивает полную защиту.

2. Атаки на уровне трафика

Cуществует два вида таких атак – в виде сниффера незащищенного трафика и в виде атак на защищенный трафик (man in the middle, MITM).

1. Этот способ взлома эффективнее первого, но сложнее в технической реализации, потому не стал таким массовым. В первую очередь из-за ограниченности территориальной – атака должна осуществляться непосредственно на входящее и исходящее соединение, а для этого нужно физически иметь к ним доступ.

Суть сниффера очень проста: весь проходящий через него трафик сканируется на наличие незашифрованных учетных данных, найденные учетки сохраняются и впоследствии используются злоумышленниками.

Этот вид атаки в большинстве случаев никак не заметен для пользователя. Однако он по-прежнему результативен, ведь многие популярные сервисы до сих пор передают пользовательские данные, сообщения и файлы в открытом виде. К примеру, ВКонтакте относительно недавно стала защищать свой траффик – до этого многие годы передача информации шла полностью в открытом виде – все сообщения, файлы, лайки и пароли были доступны любому желающему. Естественно, речь про те случаи, когда у злоумышленника есть физический доступ к передающей или принимающей инфраструктуре.

2. Второй способ заключается в том, что защищенное соединение происходит, но не между сертификатом пользователя и сертификатом сервера, а между злоумышленником и сервером (отсюда и название MITM — атака человек посередине). После внедрения «нужного» сертификата скомпроментированный трафик доступен хакеру в расшифрованном виде, что позволяет выделять и сохранять из него учетные данные.

Кстати, оба эти способа используются и на уровне ПО: когда вредоносное ПО подменяет сертификат либо локально работает программный сниффер.

3. Атаки на уровне пользователя

Приемы социальной инженерии, иначе говоря – умышленный обман пользователя с целью получения учетных данных. Жертва вводится в заблуждение при общении по интернет-каналам или телефону, после чего сама передает злоумышленнику все необходимое. Несмотря на большие трудозатраты такая атака очень эффективна для получения учетной записи конкретного пользователя.

4. Атака на уровне сервера (поставщика услуг)

Крайне редкий тип атаки. Теоретически она возможна, но на практике – огромная редкость. Здесь стоит развенчать популярный миф про «соцсеть взломали»: в такой ситуации взломали не соцсеть, а устройства конкретного пользователя. И, скорее всего, он сам же помог злоумышленнику в этом, а хакер использовал прием из пункта 1 или комбинацию приемов 1 и 3. Потому такого сценария, как «взломали соцсети», пользователю можно не опасаться, зато стоит быть внимательнее к собственным действиям.

Как понять, что был совершен взлом?

Чаще всего это становится ясно по результатам атаки, когда цель злоумышленников достигнута – пропали деньги со счета, «засыпало» спамом, кто-то изменил пароль от учетки. Другое дело, когда атака была успешно проведена, но преступники пока никак это не использовали. В случае атаки по сценарию 1, стоит проверить все устройства, с которых идет коммуникация качественными антивирусами (они анализируют не только ПО, но и исходящий траффик). Если антивирус не нашел подозрительной активности – остается надеяться, что так и есть.

Если антивирус обнаружил угрозу, он, конечно, ее нейтрализует, но не ответит, успела она отправить учетные данные, или еще нет. Кстати, порекомендую при обнаружении антивирусом угроз не полениться поискать ее описание и разобраться, чем она грозит – многие разработчики дают детальное описание по каждой «сработке».

Кроме антивируса есть профессиональные инструменты, которые используют ИБ-эксперты, но они довольно сложны, дороги и без профессионального обучения – бесполезны.

Как при взломе действовать юридически грамотно? Полиция поможет?

Да, это преступление и наказание предусмотрено законом. Есть масса тонкостей, которые невозможно охватить в одной статье. Основной момент – украдены просто личные данные или персональные, есть ли в деле финансовая составляющая, а также был ли факт публичного разглашения полученных сведений.

Дело в том, что персональные данные часто путают с личными, однако они определяются федеральным законом 152.

Простой пример: если злоумышленник получил серию и номер паспорта, то есть персональные данные – это серьезное правонарушение и регулируется ФЗ 152. Если хакер получил доступ к приватной переписке – ситуация, кончено, пикантная, но такие сведения не являются персональными данными.

Если вы обнаружили свои персональные данные в публичном доступе, то первым делом свяжитесь с администрацией ресурса, где они размещались. Ссылайтесь на закон «О персональных данных», который запрещает использование персданных без разрешения субъекта этих данных. Укажите, что в случае отказа вы обратитесь в суд. Чтобы убрать информацию из результатов поиска, нужно обратиться в техподдержку поискового сервиса и заполнить специальную форму.

Если определить источник распространения информации не удается или не получается связаться с ним напрямую, вы можете обратиться в Федеральную службу по надзору в сфере связи, информационных технологий и массовых коммуникаций или в прокуратуру.

Кроме ФЗ 152 привлечь к ответственности злоумышленников можно с помощью Кодекса об административных правонарушениях, Уголовного и Трудового кодекса. Ведь в зависимости от конкретной ситуации преступление может быть квалифицировано как неправомерный доступ к компьютерной информации, нарушение неприкосновенности частной жизни или нарушение установленного законом порядка сбора, хранения, использования или распространения информации о гражданах.

Крайне важно собрать максимально возможные доказательства – скриншоты, видеозаписи, описание ваших наблюдений – чем больше деталей, тем лучше. Если очевидно, что взломано конкретное устройство, прекратите любую активность на нем, выключите его — скорее всего, его придется на время отдать на экспертизу.

Что касается паролей, эксперты по безопасности говорят, что они должны быть сложными, с цифрами и вообще непохожи на слова. А сами эксперты могут запомнить такие пароли?

От перечисленных мной способов атак длинный пароль не спасет. Сложные пароли помогут только против брутфорса (brute force – атака с перебором паролей). Но на деле такая атака работает далеко не всегда и не для всего. Но в любом случае пароль стоит использовать длинный и сложный, хотя бы для защиты от того же brute force. И конечно, нужно регулярно менять все пароли.